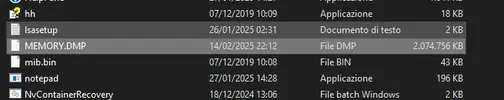

Ciao, purtroppo non ci sono molte info, è identico all'altro l'ultimo crash dump che mi hai mandato.

Considera che sono veramente piccoli, quindi di informazioni all'interno non se ne riescono a vedere molte.

I problemi che stai avendo sono molto simili a:

-

https://answers.microsoft.com/en-us...-handled/2362b879-a624-4b68-b357-7c123d34de47

-

Tecnicamente parlando, non so bene come arrivi ad eseguire questo codice qui (ho indicato l'istruzione precisa con "CRASH"):

Codice:

nt!KeCheckStackAndTargetAddress:

fffff805`77945080 488bc4 mov rax, rsp

fffff805`77945083 48895810 mov qword ptr [rax+10h], rbx

fffff805`77945087 57 push rdi

fffff805`77945088 4883ec20 sub rsp, 20h

fffff805`7794508c 4883602000 and qword ptr [rax+20h], 0

fffff805`77945091 488bda mov rbx, rdx

fffff805`77945094 4883601800 and qword ptr [rax+18h], 0

fffff805`77945099 488bf9 mov rdi, rcx

fffff805`7794509c 4885c9 test rcx, rcx

fffff805`7794509f 7932 jns ntkrnlmp!KeCheckStackAndTargetAddress+0x53 (fffff805779450d3)

fffff805`779450a1 4c8d4820 lea r9, [rax+20h]

fffff805`779450a5 488bcb mov rcx, rbx

fffff805`779450a8 4c8d4018 lea r8, [rax+18h]

fffff805`779450ac 488d5008 lea rdx, [rax+8]

fffff805`779450b0 e80ba4f1ff call ntkrnlmp!KeQueryCurrentStackInformationEx (fffff8057785f4c0)

fffff805`779450b5 84c0 test al, al

fffff805`779450b7 741a je ntkrnlmp!KeCheckStackAndTargetAddress+0x53 (fffff805779450d3)

fffff805`779450b9 483b5c2440 cmp rbx, qword ptr [rsp+40h]

fffff805`779450be 7213 jb ntkrnlmp!KeCheckStackAndTargetAddress+0x53 (fffff805779450d3)

fffff805`779450c0 483b5c2448 cmp rbx, qword ptr [rsp+48h]

fffff805`779450c5 730c jae ntkrnlmp!KeCheckStackAndTargetAddress+0x53 (fffff805779450d3)

fffff805`779450c7 488b5c2438 mov rbx, qword ptr [rsp+38h]

fffff805`779450cc 4883c420 add rsp, 20h

fffff805`779450d0 5f pop rdi

fffff805`779450d1 c3 ret

fffff805`779450d2 cc int 3

fffff805`779450d3 cc int 3 <========== !!!! CRASH !!!!

fffff805`779450d4 488bcf mov rcx, rdi

fffff805`779450d7 e8243e0c00 call ntkrnlmp!_guard_icall_bugcheck (fffff80577a08f00)

fffff805`779450dc cc int 3

fffff805`779450dd cc int 3

fffff805`779450de cc int 3

fffff805`779450df cc int 3

fffff805`779450e0 cc int 3

fffff805`779450e1 cc int 3

fffff805`779450e2 cc int 3

fffff805`779450e3 cc int 3

fffff805`779450e4 cc int 3

fffff805`779450e5 cc int 3

fffff805`779450e6 cc int 3

fffff805`779450e7 cc int 3

fffff805`779450e8 cc int 3

fffff805`779450e9 cc int 3

fffff805`779450ea cc int 3

fffff805`779450eb cc int 3

fffff805`779450ec cc int 3

fffff805`779450ed cc int 3

fffff805`779450ee cc int 3

fffff805`779450ef cc int 3

Una di quelle istruzioni che iniziano per "j" è stata molto probabilmente eseguita. Può essere stato piazzato li appositamente per fare in modo di individuare un errore inaspettato al momento dell'esecuzione, o potrebbe pure esserci un bug (ma dubito sia questo il caso).

Servirebbe un dump più grande, di qualche centinaio di MB anche (questo è di 6MB circa). Dovresti consentire dump più grandi.

Qui mi sembra spiegato abbastanza bene come fare; puoi provare:

https://www.bitdefender.it/consumer/support/answer/22083/