- Messaggi

- 22,579

- Reazioni

- 14,435

- Punteggio

- 253

volendo puoi anche selfhostarla, con headscale.

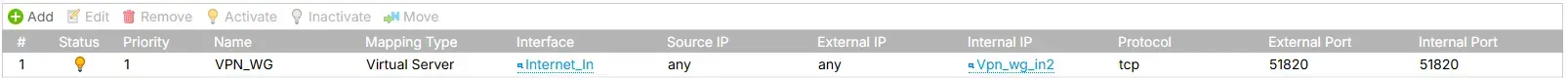

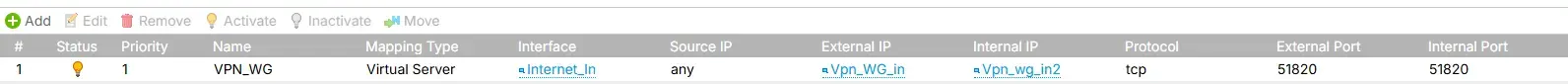

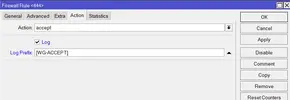

Comunque farei un check sia sul mikrotik che sul firewall che la porta sia effettivamente aperta.

Altra cosa, proverei a cambiare porta con una non standard, quindi impostando con qualcosa del tipo 51831

Comunque farei un check sia sul mikrotik che sul firewall che la porta sia effettivamente aperta.

Altra cosa, proverei a cambiare porta con una non standard, quindi impostando con qualcosa del tipo 51831